Le paiement sans contact est une

fonction disponible sur plus de 60% des cartes bancaires en circulation.

Les données bancaires étant des éléments sensibles, elles doivent

naturellement être protégées.

Est-ce vraiment le cas ?

Evolution du paiement sans contact

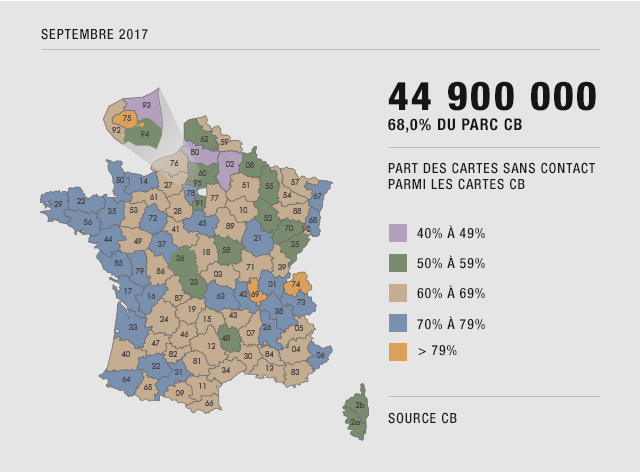

Cette fonctionnalité est apparue en France aux alentours de 2012. Depuis, elle n’a cessé de se développer. Selon le GIE Cartes bancaires, 44,9 millions de cartes bancaires sans contact étaient en circulation en septembre 2017, soit 68% du parc français.

Dans son bilan 2016 (PDF,

page 11), ce même GIE déclare que 605 millions de paiements ont été

réalisés via du sans contact. Si ce chiffre semble énorme, l’évolution

de ce dernier l’est encore plus : +158% de paiements par rapport à 2015,

et la tendance ne faiblit pas.

Le paiement sans contact est fait pour

des petites transactions, celles de « la vie quotidienne », le montant

des échanges étant plafonné à maximum 30€ depuis octobre 2017.

Fonctionnement du paiement sans contact

Le principe est relativement simple, la

personne détentrice d’une carte sans contact souhaite payer sa

transaction (inférieure à 30€ donc), elle pose sa carte à quelques

centimètres du terminal de paiement sans contact et « paf », c’est

réglé.

Le paiement sans contact

est basé sur la technologie NFC, ou Near Field Communication

(communication en champ proche) via une puce et un circuit faisant

office d’antenne, intégrés à la carte bancaire.

Le NFC est caractérisé par sa distance

de communication, qui ne dépasse pas 10 cm avec du matériel

conventionnel. Les fréquences utilisées par les cartes sans contact sont

de l’ordre de la haute fréquence (13,56 MHz) et peuvent utiliser des

protocoles de chiffrement et d’authentification. Le pass Navigo, les

récents permis de conduire ou certains titres d’identité récents

utilisent par exemple de la NFC.

Si la technique vous intéresse, je vous invite à lire en détail les normes ISO-14443A standard et la norme ISO 7816, partie 4.

Paiement sans contact et données personnelles

On va résumer simplement le problème : il n’y a pas de phase d’authentification ni de chiffrement total des données. En clair, cela signifie que des informations relativement sensibles se promènent, en clair, sur un morceau de plastique.

De nombreuses démonstrations existent çà

et là, vous pouvez également trouver des applications pour mobile qui

vous permettent de récupérer les informations non chiffrées (votre

téléphone doit être compatible NFC pour réaliser l’opération).

Pour réaliser l’opération, avec du

matériel conventionnel, il faut être maximum à quelques centimètres de

la carte sans contact, ce qui limite fortement le potentiel d’attaque et

interdit, de fait, une « industrialisation » de ces dernières.

Cependant, avec du matériel plus précis,

plus puissant et plus onéreux, il est possible de récupérer les données

de la carte jusqu’à 1,5 mètre et même plus avec du matériel spécifique

et encore plus onéreux (il est question d’une portée d’environ 15 mètres

avec ce genre de matériel). Un attaquant doté de ce type d’équipement

peut récupérer une liste assez impressionnante de cartes, puisqu’elles

sont de plus en plus présentes… problématique non ?

En 2012, le constat était plus alarmant qu’aujourd’hui, puisqu’il était possible de récupérer le nom du détenteur de la carte, son numéro de carte, sa date d’expiration, l’historique de ses transactions et les données de la bande magnétique de la carte bancaire.

En 2017… il est toujours possible de

récupérer le numéro de la carte, la date d’expiration de cette dernière

et, parfois, l’historique des transactions, mais nous y reviendrons.

Que dit la CNIL sur le sujet ?

J’ai demandé à la CNIL s’il fallait

considérer le numéro de carte bancaire comme étant une donnée à

caractère personnel, sans réponse pour le moment. J’éditerai cet article

lorsque la réponse arrivera.

Si le numéro de carte bancaire est une

donnée à caractère personnel, alors le fait qu’il soit disponible, et

stocké en clair, me semble problématique, cela ne semble pas vraiment

respecter la loi informatique et libertés.

En 2013, cette même CNIL a émis des recommandations à destination des organismes bancaires, en rappelant par exemple l’article 32 et l’article 38

de la loi informatique et libertés. Les porteurs de carte doivent,

entre autres, être informés de la présence du sans contact et doivent

pouvoir refuser cette technologie.

Les paiements sans contact sont

appréciés des utilisateurs car ils sont simples, il suffit de passer sa

carte sur le lecteur. Ils sont préférés aux paiements en liquide et

certains vont même jusqu’à déclarer que « le liquide finira par disparaître dans quelques années ».

Son usage massif fait que votre organisme bancaire vous connaît mieux,

il peut maintenant voir les paiements qui lui échappaient avant, lorsque

ces derniers étaient en liquide.

La CNIL s’est également alarmée, dès 2012, des données transmises en clair par les cartes en circulation à l’époque. Ainsi, il n’est plus possible de lire le nom du porteur de la carte,

ni, normalement, de récupérer l’historique des transactions… ce dernier

point étant discutable dans la mesure où, pas plus tard que la semaine

dernière, j’ai pu le faire avec une carte émise en 2014.

Comme expliqué précédemment, il est

encore possible aujourd’hui de récupérer le numéro de carte ainsi que la

date d’expiration de cette dernière.

Dans le scénario d’une attaque ciblée

contre un individu, obtenir son nom n’est pas compliqué. Le CVV – les

trois chiffres indiqués au dos de la carte – peut être forcé, il

n’existe que 1000 combinaisons possibles, allant de 000 à 999.

Si la CNIL a constaté des améliorations,

elle n’est pas rassurée pour autant. En 2013, elle invitait les acteurs

du secteur bancaire à mettre à niveau leurs mesures de sécurité pour

garantir que les données bancaires ne puissent pas être collectées ni

exploitées par des tiers.

Elle espère que ce secteur suivra les différentes recommandations émises [PDF, page 3],

notamment par l’Observatoire de la Sécurité des Cartes de Paiement,

quant à la protection et au chiffrement des échanges. Les premières

recommandations datent de 2007 [PDF],

mais malheureusement, dix ans après, très peu de choses ont été

entreprises pour protéger efficacement les données bancaires présentes

dans les cartes sans contact.

S’il existe des techniques pour

restreindre voire empêcher la récupération des données bancaires via le

sans contact, le résultat n’est toujours pas satisfaisant, le numéro de carte est toujours stocké en clair et lisible aisément, les solutions ne garantissent ni un niveau de protection adéquat, ni une protection permanente.

Une solution consiste à « enfermer » sa

carte dans un étui qui bloque les fréquences utilisées par le NFC. Tant

que la carte est dans son étui, pas de risques… mais pour payer, il faut

bien sortir ladite carte, donc problème.

L’autre solution, plus « directe »,

consiste à trouer – physiquement – sa carte au bon endroit pour mettre

le circuit de la carte hors service. Attention cependant, votre carte bancaire n’est généralement pas votre propriété, vous louez cette dernière à votre banque, il est normalement interdit de détériorer le bien de votre banque.

DCP ou pas DCP ?

J’en parlais précédemment : est-ce que

le numéro de carte bancaire constitue à lui seul une donnée à caractère

personnel, ou DCP ?

Cela semble un point de détail mais je

pense que c’est assez important en réalité. Si c’est effectivement une

DCP, alors le numéro de carte bancaire doit, au même titre que les

autres DCP, bénéficier d’un niveau de protection adéquat, exigence qui

n’est actuellement pas satisfaite.

Si vous avez la réponse, n’hésitez pas à me contacter ou à me donner quelques références.