Le Bitcoin est né de la volonté de se prémunir des risques d'une centralisation bancaire excessive, et ce au cœur de la crise financière et la folie des produits dérivés. Voilà le Bitcoin en passe d'être à son tour soumis à la loi des produits dérivés ou subprime.

Technologie : Le ou les

créateurs de la fameuse monnaie virtuelle voulaient tirer les leçons de

la crise financière de 2008, provoquée par l'explosion des subprimes au

nez et à la barbe des banques et de leurs clients. Et voici qu'ils

reviennent par la porte du Bitcoin. Un signe de... crédibilité assure

t-on.

Le cours du bitcoin s'est encore envolé la semaine dernière,

dépassant les 7.300 dollars par bitcoin pour la première fois de son

histoire. Le 30 octobre, son cours était de 6.300 dollars. Surtout, le

cours du bitcoin a bondi de plus de 600% face au dollar depuis le début de l'année.

La valeur du Bitcoin a explosé dernièrement, et mardi 28 Novembre, elle a franchi la

barre des 10.000 $ l’unité pour la première fois, seulement deux jours

après avoir passé les 9.000 dollars. La crypto-monnaie se négociait à 10.034 $ mardi 28, soit une augmentation de plus de 900% depuis le début de l'année.

Les spéculateurs spécialisés dans le Bitcoin estiment néanmoins que la croissance n’est pas terminée. Le gérant de hedge funds, Mike Novogratz, a prédit plus tôt la semaine dernière que la cryptomonnaie atteindrait 10.000 dollars cette année. Quant à Thomas Lee de Fundstrat, il a doublé son objectif de prix à 11.500 $ d'ici mi-2018.La capitalisation boursière du Bitcoin, c’est-à-dire la valeur de l’ensemble des bitcoins générés dans le monde, s'élève désormais à près de 153 milliards de dollars. Une hausse considérable par rapport à 2016.

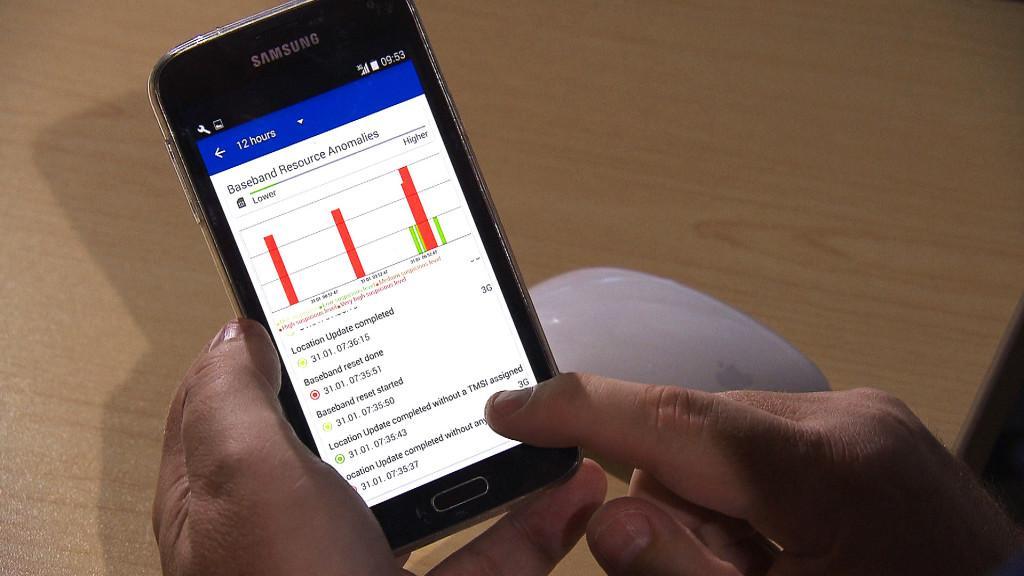

Evolution du cours du Bitcoin en fin de semaine dernière.

Une nouvelle performance portée par l'annonce de l'imminente mise sur le marché de contrats de futures sur la monnaie virtuelle par CME Group, le plus important marché à terme du monde. "Compte tenu de l'intérêt croissant des clients pour les marchés de crypto-monnaie (...), nous avons décidé d'introduire un contrat à terme sur le Bitcoin" a déclaré Terry Duffy, du Groupe CME.

"La mise en place du marché des Futures correspond à un réflexe très financiers. Jouer sur la différence entre le marché de stock et le marché à terme a toujours existé" explique à ZDNet.fr Pierre Paperon, cofondateur de Solid, société de conseil en technologies Blockchain. "Et le Bitcoin s'y prête très bien. Les marchés à terme adorent quand il y a de grosses volatilités" dit-il.

Reste que cette annonce est perçue comme un signe de légitimité donné par le monde de la finance traditionnelle aux monnaies virtuelles. Et propose un bien curieux flashback : au cœur de la crise financière de 2008 provoquée par des produits dérivés totalement irrationnels, un dénommé Satoshi Nakamoto, pseudonyme d'une ou plusieurs personnes, avait voulu réagir au danger d'une centralisation bancaire excessive en inventant une nouvelle monnaie, le Bitcoin. Un Bitcoin désormais lui aussi soumis à la loi des produits dérivés (dits aussi subprime).

De quoi lui donner donc un nouveau coup de fouet. Surtout que l'annonce d'un fork possible ce mois-ci joue en faveur de la spéculation. Mais ceci n'explique pas tout. "Il y a une attirance assez générale désormais pour le blockchain, sans compter l'engouement médiatique, et le phénomènes des ICO sur le Bitcoin et l'Ethereum" dit Pierre Paperon. Il juge que "plusieurs phénomène s’entrechoquent pour comprendre le cours du Bitcoin".

La capitalisation boursière des cryptomonnaies atteint 172 milliards de dollars, le bitcoin représentant plus de 54% de ce total, soit 94 milliards de dollars. Chaque jour, la valeur en dollar des échanges de Bitcoin atteint environ 1,5 milliard de dollars.

Dès lors, qui pourrait modérer l'appréciation du Bitcoin ? "Pour moi il n'y a pas de plafond. Quand on regarde les sous-jacent, si on perçoit la technologie de blockchain comme une fintech, on s'aperçoit que l'on en est à 1% de développement de la technologie, et qu'il reste un potentiel de 99%" s'enthousiasme Pierre Paperon. Surtout que vient se greffer sur le marché du Bitcoin le système des ICO, qui stimule d'autant plus la valeur de la monnaie.

Une ICO (Initial Coin Offering) est une méthode de levée de fonds particulière. Elle fonctionne grâce à une émission d’actifs numériques (des tokens, ou jetons) qui peuvent être échangés contre des cryptomonnaies pendant la phase de démarrage d’un projet. La rareté des tokens est une condition déterminante du succès de l'opération : c'est cela qui détermine le fait que les premiers servis feront une bonne affaire.

La Chine (c'est la qu'ont retrouve le plus de Bitcoin)et 20 autres pays asiatiques lancent une banque rivale à la Banque Mondiale, en 2014 :

La «Banque asiatique d’investissements dans les infrastructures» (AIIB) qui était dotée d’un capital initial de 50 milliards de dollars, et son siège sera situé à Pékin,poursuit son ascention, selon les médias officiels chinois.C'est actuellement,57 pays fondateurs dont la France.« En créant l'AIIB, la Chine a voulu mettre la pression sur les institutions existantes et proposer une solution alternative ", explique Sébastien Jean, le directeur du Cepii, le centre de recherche français en économie internationale. Au total, la deuxième puissance économique mondiale aura réussi à rassembler 57 pays « membres fondateurs », les Etats-Unis ayant échoué à freiner certains de ses alliés, comme l'Australie, la Corée et le Royaume-Uni. La France a fait le choix d'y adhérer juste avant la clôture de l'appel à candidatures. Le chiffre va désormais monter rapidement, renforçant la capacité d'investissement de cette banque de développement dotée d'un capital initial de 100 milliards de dollars.

La gouvernance de la nouvelle AIIB n'a pas encore été déterminée, bien que la Chine soit censée soutenir un partage de 75 % entre les membres asiatiques et 25 % pour les pays non-asiatiques, avec des droits de vote au sein de chaque groupe alloués en fonction du Produit Intérieur Brut (PIB). Avec cette structure de gouvernance, la Chine aurait 43 % des voix, près de cinq fois plus que l'Inde. Mais, les alliés des États-Unis — le Royaume-Uni, l'Allemagne, la France et d'autres nations européennes, l'Australie et la Corée du Sud dans l'Asie-Pacifique — auraient, ensemble, seulement 28 % des voix.

Le dernier jour avant la date limite pour devenir membre fondateur (31 mars 2015), les États-Unis, par l'intermédiaire du secrétaire américain au Trésor, Jacob Lew, annoncent leur volonté de coopérer avec l'organisation. À la fin du mois de mars 2015, les dirigeants du Fonds monétaire international, de la Banque mondiale et de la Banque asiatique de développement ont également exprimé leur désir de coopération avec cette nouvelle institution17.

"Les ICO, c'est 200 millions d'euros (ndlr. en équivalent de monnaie virtuelle) levés l'an passé et 6 milliards d'ici à la fin de l'année. On aura rattrapé avec ce montant en une année ce qu'a fait le crowdfunding en 10 ans" dit Pierre Paperon. "Il y a un champs d'application vertigineux. Les plate-formes de monnaies virtuelles sont de plus en plus utilisées pour financer des projets de film, de bien être animal, ou encore des maisons médicalisées".

REF.:

Les spéculateurs spécialisés dans le Bitcoin estiment néanmoins que la croissance n’est pas terminée. Le gérant de hedge funds, Mike Novogratz, a prédit plus tôt la semaine dernière que la cryptomonnaie atteindrait 10.000 dollars cette année. Quant à Thomas Lee de Fundstrat, il a doublé son objectif de prix à 11.500 $ d'ici mi-2018.La capitalisation boursière du Bitcoin, c’est-à-dire la valeur de l’ensemble des bitcoins générés dans le monde, s'élève désormais à près de 153 milliards de dollars. Une hausse considérable par rapport à 2016.

Evolution du cours du Bitcoin en fin de semaine dernière.

Une nouvelle performance portée par l'annonce de l'imminente mise sur le marché de contrats de futures sur la monnaie virtuelle par CME Group, le plus important marché à terme du monde. "Compte tenu de l'intérêt croissant des clients pour les marchés de crypto-monnaie (...), nous avons décidé d'introduire un contrat à terme sur le Bitcoin" a déclaré Terry Duffy, du Groupe CME.

"La mise en place du marché des Futures correspond à un réflexe très financiers. Jouer sur la différence entre le marché de stock et le marché à terme a toujours existé" explique à ZDNet.fr Pierre Paperon, cofondateur de Solid, société de conseil en technologies Blockchain. "Et le Bitcoin s'y prête très bien. Les marchés à terme adorent quand il y a de grosses volatilités" dit-il.

Les leçons de la crise de 2008 ?

Surtout, "avec les Futures, au lieu de se payer en Bitcoin, on ne prend pas le risque du change et on se paye en euros ou en dollars" analyse t-il avant de prévenir : "Le développement des produits dérivés signifie aussi qu'il y a désormais des visions très différentes sur l'évolution du cours du Bitcoin".Reste que cette annonce est perçue comme un signe de légitimité donné par le monde de la finance traditionnelle aux monnaies virtuelles. Et propose un bien curieux flashback : au cœur de la crise financière de 2008 provoquée par des produits dérivés totalement irrationnels, un dénommé Satoshi Nakamoto, pseudonyme d'une ou plusieurs personnes, avait voulu réagir au danger d'une centralisation bancaire excessive en inventant une nouvelle monnaie, le Bitcoin. Un Bitcoin désormais lui aussi soumis à la loi des produits dérivés (dits aussi subprime).

De quoi lui donner donc un nouveau coup de fouet. Surtout que l'annonce d'un fork possible ce mois-ci joue en faveur de la spéculation. Mais ceci n'explique pas tout. "Il y a une attirance assez générale désormais pour le blockchain, sans compter l'engouement médiatique, et le phénomènes des ICO sur le Bitcoin et l'Ethereum" dit Pierre Paperon. Il juge que "plusieurs phénomène s’entrechoquent pour comprendre le cours du Bitcoin".

Le Bitcoin, un étalon or

"Le bitcoin est utilisé comme monnaie refuge et les monnaies virtuelles ont désormais une valeur crédible. Du fait de sa convertibilité en USD, le Bitcoin joue le rôle d'étalon or" dit-il. Surtout en Chine, où 70% du minage de Bitcoin est effectué.La capitalisation boursière des cryptomonnaies atteint 172 milliards de dollars, le bitcoin représentant plus de 54% de ce total, soit 94 milliards de dollars. Chaque jour, la valeur en dollar des échanges de Bitcoin atteint environ 1,5 milliard de dollars.

Dès lors, qui pourrait modérer l'appréciation du Bitcoin ? "Pour moi il n'y a pas de plafond. Quand on regarde les sous-jacent, si on perçoit la technologie de blockchain comme une fintech, on s'aperçoit que l'on en est à 1% de développement de la technologie, et qu'il reste un potentiel de 99%" s'enthousiasme Pierre Paperon. Surtout que vient se greffer sur le marché du Bitcoin le système des ICO, qui stimule d'autant plus la valeur de la monnaie.

Une ICO (Initial Coin Offering) est une méthode de levée de fonds particulière. Elle fonctionne grâce à une émission d’actifs numériques (des tokens, ou jetons) qui peuvent être échangés contre des cryptomonnaies pendant la phase de démarrage d’un projet. La rareté des tokens est une condition déterminante du succès de l'opération : c'est cela qui détermine le fait que les premiers servis feront une bonne affaire.

La Chine (c'est la qu'ont retrouve le plus de Bitcoin)et 20 autres pays asiatiques lancent une banque rivale à la Banque Mondiale, en 2014 :

La «Banque asiatique d’investissements dans les infrastructures» (AIIB) qui était dotée d’un capital initial de 50 milliards de dollars, et son siège sera situé à Pékin,poursuit son ascention, selon les médias officiels chinois.C'est actuellement,57 pays fondateurs dont la France.« En créant l'AIIB, la Chine a voulu mettre la pression sur les institutions existantes et proposer une solution alternative ", explique Sébastien Jean, le directeur du Cepii, le centre de recherche français en économie internationale. Au total, la deuxième puissance économique mondiale aura réussi à rassembler 57 pays « membres fondateurs », les Etats-Unis ayant échoué à freiner certains de ses alliés, comme l'Australie, la Corée et le Royaume-Uni. La France a fait le choix d'y adhérer juste avant la clôture de l'appel à candidatures. Le chiffre va désormais monter rapidement, renforçant la capacité d'investissement de cette banque de développement dotée d'un capital initial de 100 milliards de dollars.

La gouvernance de la nouvelle AIIB n'a pas encore été déterminée, bien que la Chine soit censée soutenir un partage de 75 % entre les membres asiatiques et 25 % pour les pays non-asiatiques, avec des droits de vote au sein de chaque groupe alloués en fonction du Produit Intérieur Brut (PIB). Avec cette structure de gouvernance, la Chine aurait 43 % des voix, près de cinq fois plus que l'Inde. Mais, les alliés des États-Unis — le Royaume-Uni, l'Allemagne, la France et d'autres nations européennes, l'Australie et la Corée du Sud dans l'Asie-Pacifique — auraient, ensemble, seulement 28 % des voix.

Le dernier jour avant la date limite pour devenir membre fondateur (31 mars 2015), les États-Unis, par l'intermédiaire du secrétaire américain au Trésor, Jacob Lew, annoncent leur volonté de coopérer avec l'organisation. À la fin du mois de mars 2015, les dirigeants du Fonds monétaire international, de la Banque mondiale et de la Banque asiatique de développement ont également exprimé leur désir de coopération avec cette nouvelle institution17.

L'ICO, plus rentable que le crowdfunding

A la différence des actions classiques, les tokens ne représentent pas des parts de l’entreprise. A l'image du modèle de crowdfunding, leur acquisition dans le cadre d'une ICO permet de pré-payer un produit ou un service qui sera développé ou commercialisé par l'organisation qui les émet. C'est aussi pour cette raison que les ICO sont aussi appelées crowdsales. Pour les startup, ce système de crowdsales permet de contourner le système classique de venture capital (capital-risque). Elles acceptent alors de lever des fonds en cryptomonnaies (Bitcoin ou Ether par exemple)."Les ICO, c'est 200 millions d'euros (ndlr. en équivalent de monnaie virtuelle) levés l'an passé et 6 milliards d'ici à la fin de l'année. On aura rattrapé avec ce montant en une année ce qu'a fait le crowdfunding en 10 ans" dit Pierre Paperon. "Il y a un champs d'application vertigineux. Les plate-formes de monnaies virtuelles sont de plus en plus utilisées pour financer des projets de film, de bien être animal, ou encore des maisons médicalisées".

REF.: